Schränkt Ihr veraltetes Zutrittskontrollsystem Sie ein?

Viele Unternehmen halten an Zutrittskontrollsystemen fest, die 15 Jahre alt oder sogar noch älter sind. Diese veralteten Zutrittskontrollsysteme scheinen noch zu funktionieren und reichen noch aus, um Mitarbeitern mit entsprechenden Ausweisen das Ein- und Ausgehen zu ermöglichen. Dabei vergessen Unternehmen häufig, dass alte Technologie besonders anfällig für Cyberbedrohungen sein kann.

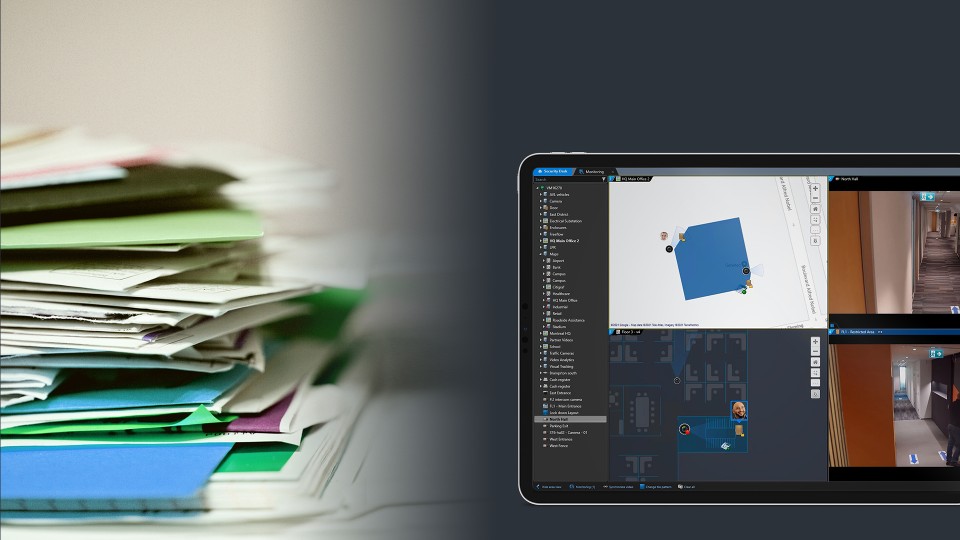

In unserem kostenlosen Whitepaper erfahren Sie, wie ein moderner, vereinheitlichter Ansatz für die Zutrittskontrolle Ihr Unternehmen vor Cyberbedrohungen schützen kann – und gleichzeitig weit mehr bietet als das bloße Ver- und Entriegeln von Türen.

Das Whitepaper behandelt folgende Themen:

- Überlegungen vor der Migration zu einem IP-basierten Zutrittskontrollsystem

- Best Practices für Cybersicherheit bei Zutrittskontrollsystemen

- Checkliste für die Verbesserung der Cybersicherheit Ihres Netzwerks

Laden Sie jetzt unser Whitepaper kostenlos herunter und vereinheitlichen Sie Ihre Sicherheitsumgebung.

Schluss mit proprietären Systemen

Auswählen

Minimieren

Automatisieren

Schluss mit proprietären Systemen

Entscheiden Sie sich für Hardware, die Ihre Anforderungen erfüllt

Stellen Sie auf eine offene, flexible und vereinheitlichte Lösung um, die sich Ihren Anforderungen in den nächsten Jahren anpasst.

Schluss mit proprietären Systemen

Hardwareaustausch minimieren

Senken Sie die Migrationskosten, indem Sie Lesegeräte, Netzteile und Verkabelungen weiterverwenden.

Schluss mit proprietären Systemen

Automatisieren Sie Ihre Datenbankmigration

Stellen Sie Ihre vorhandene Datenbank um. Minimieren Sie Fehler und sparen Sie Zeit.