L’importance de l’IoT pour la sécurité physique

Vous vous demandez quelle sont les différences entre l’IoT et l’IIoT, et pourquoi elles sont importantes ? Obtenez ces réponses et découvrez comment le cloud, la cybersécurité, l’unification et l’IA ont un impact sur la réussite de votre infrastructure réseau.

L’IoT, ou Internet des objets, fait référence au vaste réseau d’appareils connectés qui recueillent et partagent des données. Il redéfinit la façon dont nous connectons, surveillons et optimisons les systèmes. Saviez-vous que le nombre d’appareils IoT (Internet des objets) en service d’ici 2030 devrait atteindre les 30 milliards d’unités ? C’est presque trois fois plus que les appareils IoT installés en 2020. Et il s'agit d'une estimation prudente, d'autres acteurs du secteur estiment que cela pourrait arriver plus tôt.

Vous avez peut-être également entendu parler de l’Internet des objets industriels (IIoT). L’IIoT est une sous-catégorie de l’IoT, axée spécifiquement sur les applications industrielles et métier. Il va au-delà des appareils grand public : il s’agit de connecter des capteurs, des équipements et des systèmes au sein des entreprises. Le résultat ? Une sécurité physique, des opérations et une gestion de l’infrastructure simplifiées. Selon Precedence Research, le marché mondial de l’IIoT atteindra une valeur de 1,74 billion de dollars américains d’ici 2030. Cela équivaut à un taux de croissance annuel composé de 20,47 % entre 2022 et 2030.

Découvrez les principales tendances qui facilitent et sécurisent le regroupement de toutes vos données et génèrent des résultats significatifs ci-dessous.

NOTE DE FONCTIONNALITÉ

Qu’est-ce que l’IoT ? Que signifie « IoT » ?

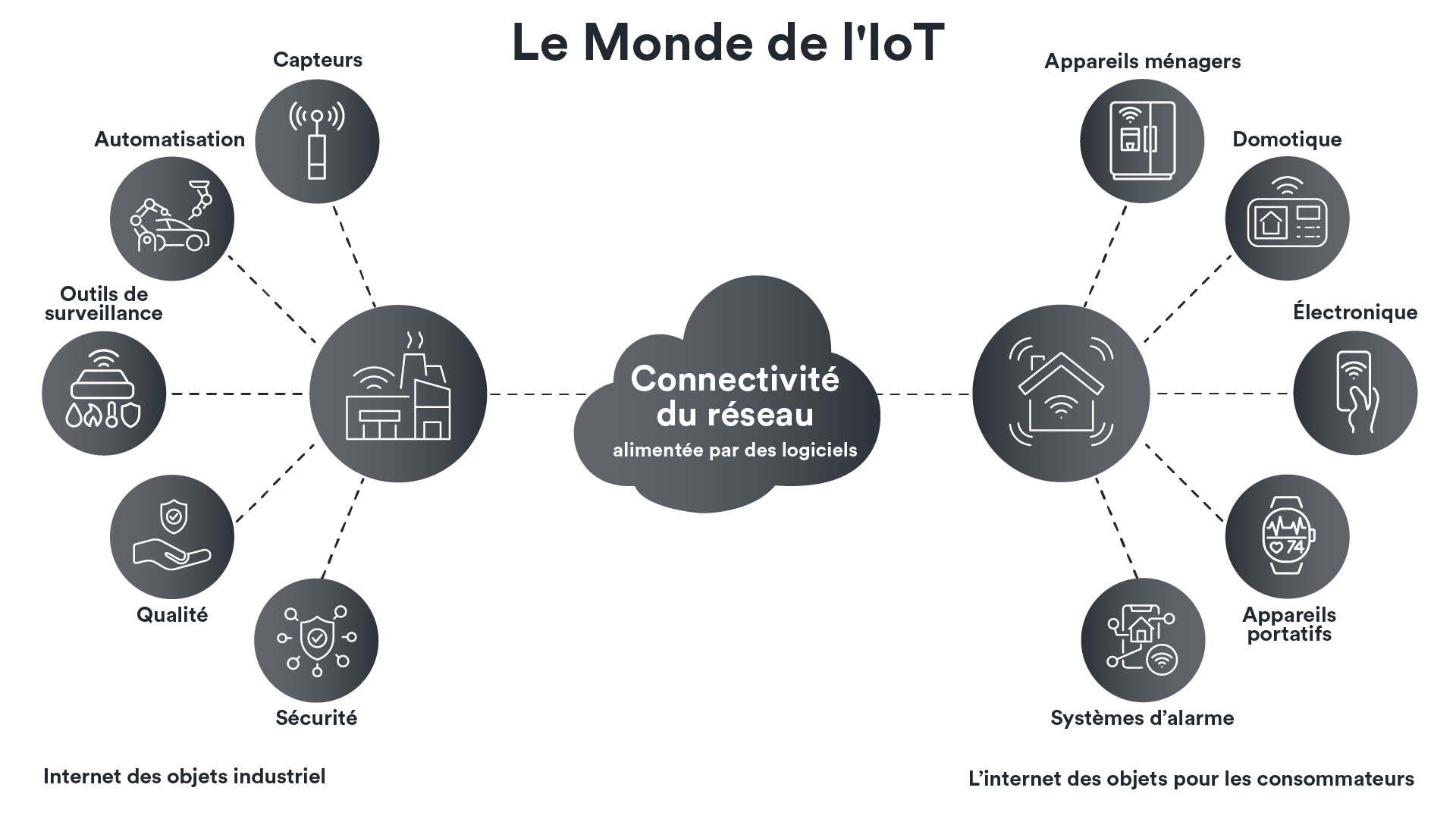

L’Internet des objets, ou IoT (« Internet of things ») pour faire court, représente la convergence de divers capteurs, appareils, logiciels, applications et autres technologies qui se connectent et échangent entre eux, via Internet ou d’autres réseaux.

Il s’agit d’un écosystème interconnecté d’objets physiques disposant de capacités embarquées leur permettant de communiquer, de détecter et d’interagir avec d’autres technologies connectées dans l’environnement.

Quelle est la différence entre l’IoT et l’IIoT ?

L’IoT consiste généralement à connecter divers appareils réseau à Internet. Il peut s'agir d'appareils IoT grand public ou industriels. Il s’agit d’un concept large qui couvre de nombreux types d’appareils connectés. Mais en quoi est-ce différent de l’IIoT ?

Voici une façon plus simple de voir les choses :

- IoT grand public : cette catégorie comprend des appareils tels que les haut-parleurs intelligents, les dispositifs corporels, les systèmes domotiques et les lumières intelligentes. Ceux-ci facilitent la vie quotidienne et améliorent l’expérience utilisateur.

- IoT industriel (IIoT) : cette sous-catégorie de l'IoT s'applique aux configurations industrielles. L’accent est mis sur la connectivité des appareils dans l’ensemble d’une entreprise pour améliorer l’efficacité. Il s’agit notamment de connecter des capteurs, des outils de surveillance et d’autres dispositifs industriels pour améliorer les opérations. L'IIoT utilise souvent des protocoles standard tels que BACnet et SNMP pour maintenir une connectivité fiable pour les processus industriels.

Dans cet article de blog, nous allons axer la discussion sur l’IIoT et sur les avantages qu’apportent les systèmes et appareils connectés aux entreprises.

Aujourd’hui, de nombreuses organisations mettent en œuvre des stratégies IIoT dans le but d’obtenir des résultats bien précis. Par exemple, certaines entreprises fusionnent leurs systèmes de vidéosurveillance et de contrôle d’accès avec des solutions d’éclairage et de CVC pour améliorer l’automatisation, réduire leur consommation d'énergie et répondre aux obligations de développement durable. Elles prêtent une attention particulière aux systèmes de gestion des bâtiments et à l’automatisation des bâtiments.

BLOG

Qu’est-ce que l’Industrie 4.0 ?

L'industrie 4.0 représente une nouvelle phase de la révolution industrielle. Elle est motivée par une interconnectivité et une automatisation accrues, l’IIoT et la fabrication intelligente ouvrant la voie à l’avenir.

Voici une brève description de la place qu’elle occupe dans le paysage plus large :

- Industrie 3.0 : également connue sous le nom de révolution numérique. Cette ère a vu l’apparition des ordinateurs et de l’automatisation, passant des systèmes mécaniques à l’électronique numérique. Cela a permis d’améliorer considérablement les processus de production et les opérations dans l’entreprise.

- Industrie 4.0 : la phase suivante intègre l’IIoT, l’automatisation et les systèmes connectés. L'industrie 4.0 est connue pour son utilisation de capteurs, d'outils de surveillance et d'appareils connectés. Cela permet d’améliorer les opérations et de prendre des décisions plus éclairées en offrant aux entreprises une vue holistique de leur organisation.

- Industrie 5.0 : l'industrie 5.0 va désormais plus loin en donnant la priorité à une meilleure collaboration entre les humains et les machines. Ce n’est plus « nous contre eux ». Au contraire, l’utilisation de l’intelligence artificielle et des modèles d’apprentissage peut apporter davantage d’adaptabilité et de précision aux processus et à la sécurité physique. Les machines ne sont en aucun cas prêtes à prendre le relais. Elles deviennent toutefois un outil important pour assurer la sécurité des personnes.

Aujourd’hui, les organisations adoptent les principes de l’industrie 4.0 dans leurs opérations quotidiennes, leurs services et leur sécurité. Bien que ces initiatives soient de plus en plus répandues, les entreprises visionnaires ont depuis longtemps compris la valeur de la connexion des appareils IIoT. C’est ainsi qu’elles découvrent de nouvelles façons de devenir plus résilientes, d’améliorer leurs processus et l’expérience client.

BLOG

Le cloud et d’autres tendances majeures font progresser l’IIoT

L’adoption de l’IIoT n’a cessé d’augmenter, motivée par le besoin croissant de polyvalence. Le travail hybride étant devenu une nouvelle norme, les organisations ont dû s’adapter rapidement. Elles ont notamment dû sécuriser l’accès aux applications et données critiques, peu importe où leurs employés se trouvent. Pour beaucoup, la voie à suivre est celle de la flexibilité. Les employés du monde entier ont désormais la possibilité de choisir s’ils souhaitent travailler sur site, à distance ou quelque part entre les deux. Tout cela pendant que les entreprises continuent à fonctionner efficacement et sans incident grâce aux appareils IIoT.

Dans le même temps, les avancées en matière d’infrastructure cloud et de protocoles de connectivité ont ouvert la voie à des initiatives IIoT plus répandues. Plus précisément, un transfert de données plus rapide et plus efficace. Les organisations ont la possibilité de collecter des informations détaillées sur de longues distances. Les applications cloud offrent également de puissantes capacités de calcul, de traitement des données et de stockage. Ces avantages offrent un moyen évolutif d’étendre les systèmes existants, de lancer de nouvelles applications et de partager des données sur différents sites.

Le cloud continue d’offrir de nouvelles opportunités aux entreprises qui souhaitent bénéficier d’une meilleure connectivité sur leurs appareils de l’Internet des objets industriels. Elles profitent également d’une souplesse bien plus importante pour mettre en œuvre de nouvelles solutions, tout en intégrant l’ensemble de leurs investissements existants dans leur environnement IIoT.

Par exemple, de nouveaux dispositifs d’infrastructure connectés au cloud permetttent de prendre en charge une architecture de cloud hybride. Cela signifie que les professionnels de l’informatique et de la sécurité physique peuvent mettre à niveau leur infrastructure de sécurité et étendre la connectivité à divers appareils, données et emplacements, tout en conservant les capteurs existants.

Ainsi, là où les équipements existants pouvaient limiter les organisations dans le déploiement de nouvelles stratégies IIoT, ces dispositifs cloud plug-and-play permettent désormais d'envisager des mises à niveau. De nos jours, grâce à des solutions cloud, il est plus simple, plus abordable et encore plus sécurisé de rassembler les systèmes et les données, et de les rendre accessibles depuis n'importe où.

Le cloud est-il le meilleur moyen de renforcer la cybersécurité de l’IIoT ?

La cybersécurité de l’IIoT est un sujet de préoccupation majeur pour les organisations. Une cybersécurité solide est essentielle avec les systèmes IIoT, car le nombre d’appareils connectés augmente, tout comme les risques de cyberattaques et de violations de données. Il ne fait aucun doute que l’objectif principal des organisations est d’exploiter au maximum la valeur de tous leurs capteurs connectés. Mais les performances dans ce domaine dépendent aussi de leur capacité à établir et maintenir une cybersécurité et une confidentialité solides des données.

Bien qu’il soit l’un des principaux catalyseurs de l’IIoT, la croyance tenace selon laquelle le cloud n’est pas sécurisé est tout simplement fausse. Dans le monde actuel, la protection des systèmes contre les menaces est coûteuse et complexe. Cela nécessite généralement des ressources dédiées, des budgets importants et une attention de tous les instants. Avec la bonne solution cloud, les organisations peuvent bénéficier de nombreuses fonctionnalités et outils de cybersécurité intégrés qui aident à automatiser les processus et à garder une longueur d’avance sur les menaces.

BLOG

Comment l’unification et l’analyse permettent de donner un sens aux données

La connexion de centaines, voire de milliers de capteurs dans votre environnement ne peut bénéficier à votre équipe que si celle-ci dispose des outils nécessaires pour interpréter les données entrantes. C’est la raison pour laquelle il est indispensable d’investir dans une plateforme dotée d’une architecture ouverte. Avec une plateforme ouverte et unifiée, vous avez la possibilité de regrouper les données provenant de différents types de capteurs et de systèmes en une seule et même solution. Vous pouvez ainsi continuer à développer vos initiatives IIoT en vous appuyant sur la base robuste qui en résulte.

Par exemple, vous pouvez commencer par combiner vos systèmes vidéo, de contrôle d’accès et de détection des intrusions sur une seule plateforme. En procédant ainsi, vous permettrez à votre personnel de sécurité de mieux comprendre les événements, et de réagir rapidement aux menaces et aux incidents au sein de votre environnement.

Vous pourrez ensuite intégrer d’autres systèmes d’entreprise tels que l’interphonie, la gestion des bâtiments, les points de vente ou la reconnaissance automatique des plaques d’immatriculation. Le regroupement de toutes ces données provenant de capteurs différents sur une seule plateforme permettra à votre équipe de mieux appréhender ce qui se passe dans votre entreprise. Vous serez également en mesure d’atteindre des niveaux d’automatisation plus élevés en configurant des événements-actions, en planifiant des rapports hebdomadaires et quotidiens, ou en utilisant des API intégrées pour mettre au point des applications sur mesure.

Cela vous semble trop beau pour être vrai ? Vous trouverez ci-dessous cinq exemples de la façon dont les entreprises utilisent leurs données :

|

Automatiser la circulation de l’air CVC dans les aéroports en fonction des niveaux de foule |

Les installations des aéroports accueillent chaque jour des millions de passagers. Et selon les horaires des vols quotidiens, des attroupements peuvent se former rapidement dans certaines zones. Il est essentiel de garantir une bonne circulation de l’air dans tout l’aéroport, surtout lorsque de nombreuses personnes sont entassées dans les files de sécurité, aux portes d’embarquement ou dans les ailes spécifiques du terminal. C’est un défi, car faire fonctionner les systèmes CVC à pleine puissance en permanence n’est ni économique, ni efficace sur le plan énergétique.

Dans un aéroport au Canada, l’équipe chargée des opérations a pu tirer parti de technologies de vidéosurveillance et d’estimation analytique des foules pour mieux réguler la circulation de l’air dans différentes parties de l’aéroport. Par exemple, si leur plateforme de sécurité unifiée détecte la formation d’une foule dans une zone précise, le système déclenche une augmentation du débit d’air conditionné dans cette zone. Une fois que l’affluence diminue, la circulation de l’air diminue également. L’aéroport a pu réduire ses coûts énergétiques et maintenir des pratiques de développement durable, tout en garantissant une meilleure qualité de l’air pour ses passagers pendant les périodes de voyage les plus chargées.

|

Utilisation de la détection sonore dans les toilettes pour préserver la sécurité et les opérations |

La vidéosurveillance est très utile pour détecter les menaces sur les campus universitaires, les établissements d’enseignement ou les bureaux. Mais pour des raisons évidentes, les caméras ne peuvent pas être installées dans des zones sensibles telles que les toilettes. Certaines écoles ont constaté que l’installation d’un système de détection sonore dans les toilettes permet de résoudre ce problème.

Par exemple, les appareils IIoT de détection sonore peuvent détecter certains mots-clés tels que « au secours ». Au sein de la plateforme unifiée, un tel signal permet d’alerter les opérateurs en cas d’éventuel incident. Ils peuvent alors mobiliser du personnel de sécurité pour vérifier la situation. Les agents d’entretien terminant leurs rondes de nettoyage dans les toilettes peuvent également prévenir quand ils ont fini en disant « nettoyage terminé ». La plateforme unifiée enregistre alors l’achèvement du nettoyage, en numérisant les processus des agents d’entretien.

|

Détecter les décharges illégales dans une ville |

Les villes ont souvent du mal à gérer les activités de décharge illégale. Il est difficile de repérer l’incident de dépôt sauvage sur le moment, et encore plus complexe de dissuader ou d’identifier les suspects. Récemment, la ville de La Nouvelle-Orléans (NOLA) a adopté une approche innovante pour lutter contre les décharges illégales. Le Département d’assainissement de NOLA et le Centre de lutte contre la criminalité en temps réel ont collaboré pour installer des caméras dans les sites de décharge connus, mais les caméras seules ne suffisaient pas.

L’équipe a également mis en place dans la plateforme Security Center une règle événement-action qui traite la détection de mouvement dans une zone définie du champ de vision de la caméra, puis prend immédiatement un instantané de la vidéo et l’envoie par e-mail à une liste de personnes définie. Dans les deux jours suivant la mise en place de cette association événement-action, NOLA a pu identifier et arrêter un récidiviste.

|

Identification des températures dans les salles de serveurs ou les salles de médicaments des hôpitaux |

De nombreuses organisations gèrent de grandes salles de serveurs qui renferment des systèmes et des données de première importance. Maintenir une température fraîche dans ces salles de serveurs permet de protéger ces investissements et d’assurer la continuité des activités. Les hôpitaux doivent respecter des exigences similaires pour maintenir la fraîcheur des salles de médicaments, afin d’éviter la détérioration de produits essentiels.

Une méthode pour suivre les températures dans ces scénarios spécifiques consiste à installer des capteurs de température de l’air dans ces pièces. Ainsi, en cas de panne d’un système de refroidissement et si les températures commencent à augmenter ou atteignent même un seuil spécifique, votre équipe en est immédiatement informée.

Parfois, cela n'a rien à voir avec une panne du système CVC, mais parce que quelqu'un a accidentellement laissé une porte ouverte. C’est là que l’unification de toutes les données au sein d’une seule plateforme entre en jeu. Le système peut rapidement repérer à la fois une porte entrouverte depuis trop longtemps et une hausse de la température ambiante, et déterminer en un rien de temps qu’il s’agit probablement d’une situation urgente, pour ensuite transmettre toutes ces informations aux opérateurs. Ces derniers peuvent alors enquêter et remédier à la situation. Grâce aux informations sur les titulaires de carte, ils peuvent également retrouver rapidement la personne qui se trouvait en dernier dans la pièce en question et mettre en place des protocoles supplémentaires.

|

Automatiser les contrôles des bâtiments pour améliorer les efforts de développement durable |

L’automatisation et les systèmes de gestion des bâtiments sont des composants importants de l’IIoT. Selon une nouvelle étude sur le développement durable dans le secteur de la sécurité physique, 42 % des organisations ont relié leur système de contrôle d’accès à leur système de gestion des bâtiments. En outre, 35 % d’entre elles exploitent les données de leur système de contrôle d’accès afin de mener des opérations plus respectueuses de l’environnement.

Par exemple, les clients peuvent utiliser des protocoles standards dans Security Center pour activer automatiquement le chauffage, la climatisation, l’éclairage et autres fonctions d’un bâtiment, en balayant simplement une carte de contrôle d’accès devant un lecteur. Ainsi, lorsque le premier employé entre dans un bâtiment ou un bureau à l’aide de ses identifiants mobiles ou de sa carte d’accès, la plateforme unifiée déclenche le chauffage ou la climatisation pour atteindre la température souhaitée, et l’éclairage principal s’allume automatiquement.

Un système de reconnaissance automatique des plaques d’immatriculation peut également être mis en place de la même manière. Lorsque le système détecte le premier véhicule entrant dans une aire de stationnement, les fonctions du bâtiment s’activent automatiquement.

Obtenez des informations à partir de vos capteurs IIoT et de vos données système

Les organisations possèdent tellement de dispositifs IIoT dans leur environnement qu’il est donc tout à fait logique que beaucoup d’entre elles cherchent de nouvelles façons de tirer parti de leurs données. Mais avec la cybersécurité en tête des préoccupations et d’innombrables possibilités, il n’est pas toujours facile de trouver la meilleure voie à suivre.

Il est essentiel de travailler avec des fournisseurs en qui vous pouvez avoir confiance. Non seulement ils offriront à votre organisation les outils nécessaires pour préserver la confidentialité et la protection de vos données, mais ils peuvent également vous aider à évaluer votre environnement actuel, à élaborer une feuille de route par étapes et à vous guider tout au long du processus de réalisation de vos objectifs IIoT.