Notre approche

Chez Genetec, nous avons toujours à l’esprit votre sécurité et la protection de vos données. Notre approche ? Fournir des solutions sécurisées afin de protéger votre organisation contre les menaces physiques et les cybermenaces. Pour réduire encore les cyber-risques, nous misons sur une communication ouverte et transparente, et sur la collaboration avec des partenaires de confiance.

Nous intégrons la cybersécurité dans la

conception de nos produits

Chez Genetec, la cybersécurité fait partie de notre processus de conception et de développement, ce n'est pas un élément que nous ajoutons après coup. Nous utilisons les bonnes pratiques du secteur, telles que DevSecOps, pour nous assurer que nos produits sont cybersécurisés.

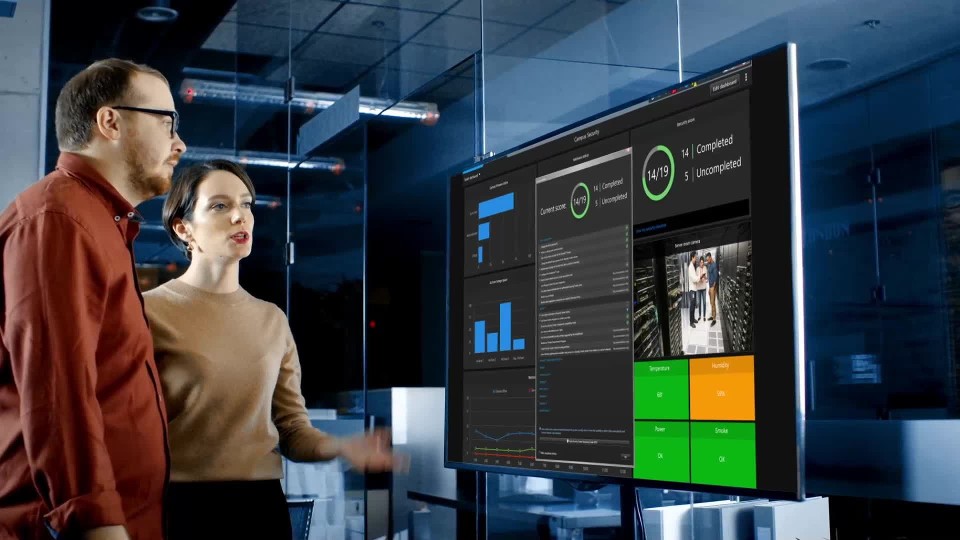

Avec une seule plateforme pour gérer la vidéosurveillance, le contrôle d’accès et plus encore, la maintenance est plus simple. Les mises à jour nécessitent un temps d’arrêt minimal, vous et votre équipe avez donc le temps de vous concentrer sur tout le reste.

Parvenir à la cyber-résilience, ensemble

Intégrations sécurisées et fiables

Notre écosystème de partenaires technologiques repose sur la confiance et la transparence. Nous collaborons et partageons des connaissances avec des entreprises soucieuses de la sécurité et de la confidentialité des données. Cela permet de renforcer la sécurité et d’empêcher tout accès non autorisé à chaque composant de votre système.

Intelligence artificielle responsable

Nous avons créé des directives strictes à suivre pour la création et la maintenance de nos modèles d’IA. Nos développeurs accordent la priorité au respect de la vie privée, à la gouvernance des données, à la transparence, à la sécurité et à la nécessité de conserver une implication humaine pour minimiser les biais et prendre des décisions.

Nous nous engageons à fournir des outils intégrés qui aident à se conformer aux réglementations en constante évolution sur l’IA.

Transparence à tout moment

Nous faisons régulièrement appel à une société externe pour effectuer des tests de pénétration de routine sur nos produits et fournir un résumé des résultats. Nous disposons également d'un programme de Bug Bounty (chasse au bogue) et d'un solide programme de gestion des vulnérabilités. Les rapports de vulnérabilité sont triés, analysés et corrigés en temps voulu.